Arbeitsplatzschutz

Wenn Sie keinen Zugriffsschutz für diesen Arbeitsplatz verwenden möchten, kann jede Person an diesem Arbeitsplatz alle Module und Funktionen - entsprechend ihrer Benutzerrechte - benutzen. Wenn Sie einen Zugriffsschutz einrichten, dann können Sie an diesem Arbeitsplatz den Zugriff auf IXOS insgesamt oder auf berechtigungsgeschützte Module und Funktionen in IXOS reglementieren.

Ein Zugriffsschutz ist in drei Ausprägungen einstellbar:

- deaktivierter Kennwortschutz - Der Zugriff auf IXOS ist an diesem Arbeitsplatz nicht geschützt, bis auf das Modul Arbeitsplatzschutz und die Benutzerkonten der Mitarbeiter.

- eingeschränkter Kennwortschutz - Der Zugriffsschutz wird in vollem Umfang auf Benutzer angewendet. Jeder Benutzer hat Zugriff auf jeden Bedienerregister. Nur der Zugriff auf geschützte Module und Funktionen ist berechtigungsgeschützt. Beim Aufrufen dieser Funktionen muss er sich einmalig authentifizieren. Mehr dazu im Thema 'Bediener an IXOS anmelden'.. Ein Sperren des Zugriffs auf IXOS ist aus dem PT-Menü mit der Funktion Sperren möglich.

- aktivierter Kennwortschutz - Der Zugriffsschutz wird in vollem Umfang auf Arbeitsplätze und Benutzer angewendet. Jeder Benutzer muss sich an seinem Bedienerregister authentifizieren. Danach hat er Zugriff auf alle für ihn und den aktuellen Arbeitsplatz zugelassenen berechtigungsgeschützten Module und Funktionen. Auf Module und Funktionen, für die er keine Berechtigungen hat, kann er nicht zugreifen. Bei einem Benutzerwechsel wird der bisherige Benutzer automatisch gesperrt.

Wenn Sie einen Zugriffsschutz eingestellt haben, dann können Sie für jeden Arbeitsplatz einstellen, ob und welche Module und Funktionen für alle Benutzer ohne Zugriffsberechtigung freigeschaltet sein sollen. So können Sie beispielsweise die Berechtigung für den Zugriff auf umsatzrelevante Daten an Arbeitsplätzen in der Offizin für nicht berechtigte Personen verhindern, während Sie ihn in Ihrem Büro für alle Benutzer unabhängig von deren Benutzerrechten freischalten.

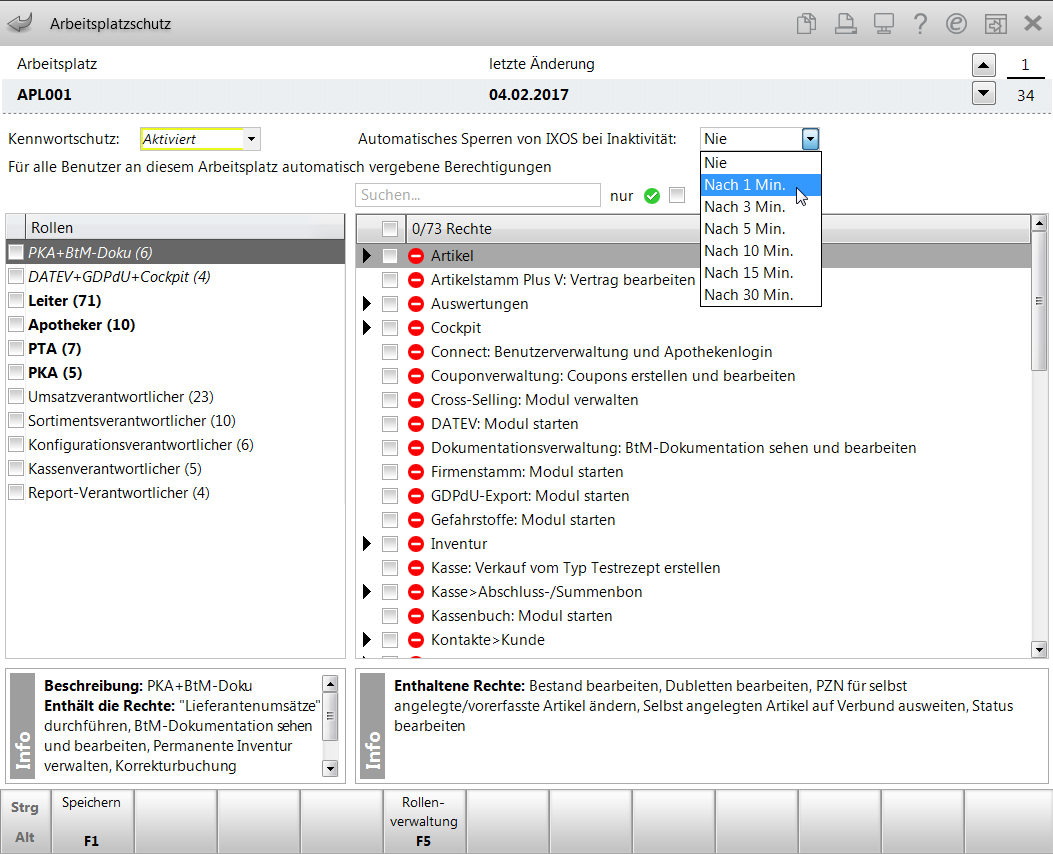

Außerdem können Sie mit dem Arbeitsplatzschutz einstellen, ob und mit welcher Verzögerungszeit IXOS für alle Benutzer gesperrt werden soll, wenn nicht mehr an diesem Arbeitsplatz gearbeitet wird.

Sie finden das Modul ![]() Arbeitsplatzschutz auf dem IXOS-Desktop und in der IXOS-Menüleiste

Arbeitsplatzschutz auf dem IXOS-Desktop und in der IXOS-Menüleiste![]() Die IXOS Menüleiste befindet sich stets im oberen Bereich der IXOS-Bedienoberfläche. Über die Menüs der IXOS Menüleiste können Sie die verschiedenen Anwendungen der Warenwirtschaft starten. im Menü

Die IXOS Menüleiste befindet sich stets im oberen Bereich der IXOS-Bedienoberfläche. Über die Menüs der IXOS Menüleiste können Sie die verschiedenen Anwendungen der Warenwirtschaft starten. im Menü ![]() Systempflege.

Systempflege.

Der Arbeitsplatzschutz startet beim Aufruf automatisch mit der Anzeige der Berechtigungen für den aktuellen Arbeitsplatz. Nutzen Sie die Auswahlliste im Kopfbereich, um die Berechtigungen für alle im System konfigurierten Arbeitsplätze einzusehen.

Der Kennwortschutz gibt an, ob und in welcher Weise der Zugriff auf Arbeitsplätze bzw. auf berechtigungsgeschützte IXOS-Module geschützt ist.

- Deaktiviert - Jede Person darf an diesem Arbeitsplatz auf alle IXOS-Module und Funktionen zugreifen, unabhängig davon, ob diese berechtigungsgeschützt sind.

- Eingeschränkt - An diesem Arbeitsplatz dürfen Benutzer uneingeschränkt die an diesem Arbeitsplatz freigegebenen berechtigungsgeschützten IXOS-Module bzw. Funktionen nutzen, sowie mit Authentifizierung auch jene, für welche sie Berechtigungen haben. Die arbeitsplatzbezogenen Berechtigungen gelten für alle Benutzer ohne Authentifizierung, d.h. ohne Eingabe eines Kennworts bzw. Fingerabdrucks.

- Aktiviert - Der Kennwortschutz ist aktiviert, d.h. bei Anmeldung an einem Bedienerregister und bei Benutzerwechsel ist immer eine Authentifizierung erforderlich. Nach der Authentifizierung sind alle für den Arbeitsplatz oder den Benutzer freigegebenen berechtigungsgeschützten IXOS-Module bzw. Funktionen frei verfügbar.

- Automatisches Sperren des Benutzers bei Inaktivität - Wählen Sie, ob und mit welcher Verzögerungszeit der Arbeitsplatz bei Inaktivität des aktuellen Benutzers gesperrt wird. Nur relevant bei aktiviertem Kennwortschutz.

-

Berechtigungen

- Suchfeld - Geben Sie einen Suchbegriff ein, um die Anzeige der Rechte einzuschränken. Mit der Tastenkombination Alt+F2 setzen Sie den Fokus in das Suchfeld.

- nur

- Aktivieren Sie das Kontrollkästchen, um nur die Rechte anzuzeigen, welche für den Benutzer aktiviert sind.

- Aktivieren Sie das Kontrollkästchen, um nur die Rechte anzuzeigen, welche für den Benutzer aktiviert sind. - Auflistung der Rollen (linke Seite) und Rechte (rechte Seite)

Diese Berechtigungen gelten für diesen Benutzer an allen Arbeitsplätzen für berechtigungsgeschützte Module und Funktionen.

- In der Tabelle Rollen sind alle Berechtigungsrollen aufgelistet.

- 'Aktivierung' -

zugewiesene Rolle,

zugewiesene Rolle,  durch die Zuweisung anderer Rollen aktivierte Rolle (nicht änderbar),

durch die Zuweisung anderer Rollen aktivierte Rolle (nicht änderbar),  nicht zugewiesene Rolle

nicht zugewiesene Rolle - fette Schrift - vordefinierte organisatorische Berechtigungsrolle (Leiter, Apotheker, PTA, PKA)

- normale Schrift - vordefinierte tätigkeitsbezogene Berechtigungsrolle

- kursive Schrift - selbstdefinierte Berechtigungsrolle

- <Ziffer in Klammern> - Anzahl der enthaltenen Rechte

- 'Aktivierung' -

- In der Tabelle Rechte sind alle Benutzerrechte in Rechtegruppen zusammengefasst. Die Rechtegruppen sind alphabetisch sortiert, ebenso die darunterliegenden Rechte.

- Öffnen

bzw. schließen

bzw. schließen  Sie die Rechtegruppen, um die einzelnen Benutzerrechte anzuzeigen bzw. auszublenden.

Sie die Rechtegruppen, um die einzelnen Benutzerrechte anzuzeigen bzw. auszublenden. - 'Aktivierung' -

zugewiesenes Recht oder Rechtegruppe mit vollständig aktivierten Rechten,

zugewiesenes Recht oder Rechtegruppe mit vollständig aktivierten Rechten,  Rechtegruppe mit aktivierten und nicht aktivierten Rechten,

Rechtegruppe mit aktivierten und nicht aktivierten Rechten,  nicht aktiviertes Recht oder Rechtegruppe mit nicht aktivierten RechtenMit dem Kontrollkästchen im Tabellenkopf können Sie alle Rechte

nicht aktiviertes Recht oder Rechtegruppe mit nicht aktivierten RechtenMit dem Kontrollkästchen im Tabellenkopf können Sie alle Rechte aktivieren oder

aktivieren oder  deaktivieren. Das Kontrollkästchen zeigt an, dass ein Teil der Rechte bzw. Rechtegruppen aktiviert ist.

deaktivieren. Das Kontrollkästchen zeigt an, dass ein Teil der Rechte bzw. Rechtegruppen aktiviert ist. - 'Status'

- freigeschaltetes Benutzerrecht bzw. Rechtegruppe, in der alle Benutzerrechte freigeschaltet sind

- freigeschaltetes Benutzerrecht bzw. Rechtegruppe, in der alle Benutzerrechte freigeschaltet sind - nicht freigeschaltetes Benutzerrecht bzw. Rechtegruppe, in der kein Benutzerrecht freigeschaltet ist

- nicht freigeschaltetes Benutzerrecht bzw. Rechtegruppe, in der kein Benutzerrecht freigeschaltet ist - Rechtegruppe, in der mindestens ein Benutzerrecht freigeschaltet ist

- Rechtegruppe, in der mindestens ein Benutzerrecht freigeschaltet ist

- Rechte - Der Tabellenkopf zeigt die Anzahl aktivierter Rechte, die Gesamtzahl der Rechte (z.B. 12/74) und die Anzahl manuell zugeordneter Rechte (nicht über eine Rolle zugeordnet). In der Spalte sind alle Benutzerrechte - in Rechtegruppen zusammengefasst - aufgelistet.

- Öffnen

- In der Tabelle Rollen sind alle Berechtigungsrollen aufgelistet.

- Info - Beschreibende Information zur ausgewählten Rolle bzw. zum ausgewählten Recht.

Sie können Ihre Apotheke im ungeschützten, teilgeschützten oder geschützten Modus betreiben. Wir empfehlen Ihnen, den Zugriffsschutz in vollem Umfang auf Arbeitsplätze und Benutzer anzuwenden, d.h. mit aktiviertem Kennwortschutz im geschützten Modus zu arbeiten.

Gehen Sie wie folgt vor:

- Öffnen Sie das Modul Arbeitsplatzschutz.

Das Fenster Arbeitsplatzschutz öffnet sich.

- Selektieren Sie den gewünschten Kennwortschutz aus der Liste:

- eingeschränkt - Zugriff auf berechtigungsgeschützte Module ist geschützt

- aktiviert - Zugriff auf IXOS ist berechtigungsgeschützt, danach Zugriff auf alle berechtigten Module

Dieser Kennwortschutz gilt nur für den Arbeitsplatz, der in der Auswahlleiste im Kopfbereich selektiert ist. Standardmäßig ist das der aktuelle Arbeitsplatz. Zusätzlich ist jedoch damit auch die Benutzerkontenverwaltung systemweit berechtigungsgeschützt. Mehr dazu im Thema 'Benutzerkonto (Mitarbeiter)'. - Bei Aktivierung des (vollständigen) Kennwortschutzes wählen Sie aus der Liste Automatisches Sperren von IXOS bei Inaktivität aus, ob und nach welcher Verzögerungszeit der Zugriff auf IXOS automatisch gesperrt werden soll, wenn an dem Arbeitsplatz nicht mehr gearbeitet wird.Manuell können Sie bei eingeschränktem und vollständig aktiviertem Kennwortschutz den Zugriff auf IXOS über das PT-Menü mit der Funktion Sperren sperren.

- Wählen Sie in der Tabelle Rollen alle organisatorischen und alle tätigkeitsbezogenen Benutzerrollen aus, die für diesen Arbeitsplatz für alle Benutzer zur Verfügung stehen sollen.

Je nach Typ des Kennwortschutzes ist dabei eine Authentifizierung zur Nutzung von IXOS und berechtigungsgeschützter Funktionen erforderlich oder nicht erforderlich.

Diese Berechtigungen gelten nur für den in der Auswahlleiste im Kopfbereich selektierten Arbeitsplatz. Standardmäßig ist das der aktuelle Arbeitsplatz.Wenn Sie die Berechtigungen für den Server eintragen möchten, müssen Sie die Einstellungen an allen drei (systeminternen) Serverarbeitsplätzen (apl001, apl002 und apl003) vornehmen, wie Sie das üblicherweise auch in allen Konfigurationseinstellungen für den Server vornehmen sollten.

Die vordefinierten Berechtigungsrollen enthalten folgende Rechte ...

Die vordefinierten Berechtigungsrollen enthalten folgende Rechte ...- Organisatorische Berechtigungsrollen:

- Leiter - Enthält alle vordefinierten organisatorischen und tätigkeitsbezogenen Berechtigungsrollen.

- Apotheker (17 Rechte) = PTA + 3 (Rezepturen-)Rechte, u.a.

Liefermanagement: Tour optimieren

Gefahrstoffe starten

Kasse> Abschluss-/ Summenbon: Schichtbon erstellen sehen und drucken

Kasse> Abschluss-/ Summenbon: X-Bon erstellen

Kasse> Abschluss-/ Summenbon: Z- und S- Bon erstellen

Reports starten

Rezepturen: Herstellungsprotokoll freigeben

Rezepturen: Plausibilitätsprüfung freigeben

Rezepturen: Rezeptur mit freigegebenem Herstellungsprotokoll löschen

Systempflege: Zugriff Dokumentenverzeichnis

Systempflege: Zugriff Dokumentenverzeichnis - Verzeichnis für Apotheker

Warenlogistik: Archiv sehen und bearbeiten

Warenlogistik: Korrekturbuchung durchführen

Notes / Kooperation: Supportanfragen bearbeiten

PTA (14 Rechte), u.a.

Liefermanagement: Tour optimieren

Gefahrstoffe starten

Kasse> Abschluss-/ Summenbon: Schichtbon erstellen sehen und drucken

Kasse> Abschluss-/ Summenbon: X-Bon erstellen

Kasse> Abschluss-/ Summenbon: Z- und S- Bon erstellen

Reports starten

Systempflege: Zugriff Dokumentenverzeichnis

Warenlogistik: Archiv sehen und bearbeiten

Warenlogistik: Korrekturbuchung durchführen

Notes / Kooperation: Supportanfragen bearbeiten

PKA (11 Rechte)

Auswertungen: „Lieferantenumsätze“ durchführen

Inventur: Permanente Inventur verwalten

Reports starten

Systempflege: Zugriff Dokumentenverzeichnis

Warenlogistik: Archiv sehen und bearbeiten

Warenlogistik: Korrekturbuchung durchführen

Notes / Kooperation: Supportanfragen bearbeiten

- Tätigkeitsbezogene Berechtigungsrollen:

- Umsatzverantwortlicher

Auswertungen: „Controlling Ampel“ konfigurieren

Auswertungen: „IBV“ durchführen

Auswertungen: „Lieferantenumsätze“ durchführen

Auswertungen: „Selbsterklärung für Notdienstfonds“ durchführen

Auswertungen: Rezeptabrechnung (ARZ)“ durchführen

Cockpit starten

Cockpit: Filialapotheke sehen

DATEV-Export starten

GDPdU-Export starten

Kasse>Abschluss-/Summenbon: J-Bon erstellen, sehen und drucken

Kasse>Abschluss-/Summenbon: M-Bon erstellen, sehen und drucken

Kasse>Abschluss-/Summenbon: Schicht-Bon erstellen, sehen und drucken

Kasse>Abschluss-/Summenbon: T-Bon erstellen, sehen und drucken

Kasse>Abschluss-/Summenbon: X-Bon erstellen

Kasse>Abschluss-/Summenbon: X-Bon sehen und drucken

Kasse>Abschluss-/Summenbon: Z- und S-Bon erstellen

Kasse>Abschluss-/Summenbon: Z- und S-Bon sehen und drucken

Kassenbuch starten

Reports starten

Reports: Umsatzrelevante Abfrage durchführen

Rezeptmanagement: Modul starten

Rezeptmanagement: Rezeptabrechnung ARZ

Systempflege: Zugriff Dokumentenverzeichnis

Verkaufsverwaltung: Summen-/Abschlussbon-Details sehen

Warenlogisitk: Archiv sehen und bearbeiten

Warenlogistik: Korrekturbuchung durchführen

- Sortimentsverantwortlicher

Artikel: Bestand bearbeiten

Artikel: Dubletten bearbeiten

Artikel: PZN eines selbst angelegte oder vorerfassten Artikels ändern

Artikel: Selbst angelegten Artikel auf Verbund ausweiten

Artikel: Status bearbeiten

Inventur: Jahresinventur verwalten

Inventur: Lagerwertermittlung verwalten

Inventur: Permanente Inventur verwalten

Preise und Kalkulation starten

Sortimentssteuerung starten

Systempflege: Zugriff Dokumentenverzeichnis

- Konfigurationsverantwortlicher

- Nachrichtentypen konfigurieren

- Druckeinstellungen Dokumentenmanagementsystem

- Druckformulare verwalten

- Systemeinstellungen starten

Systempflege: Zugriff Dokumentenverzeichnis

- Warenlogistik: Bestellmengenoptimierung starten und bearbeiten

- Warenlogistik: Warenkorbermittlung starten und bearbeiten

- Umsatzverantwortlicher

- Organisatorische Berechtigungsrollen:

- Wählen Sie Speichern - F1, um die Änderungen zu speichern.

- Fahren Sie ab Schritt 2 ggf. für alle weiteren Arbeitsplätze fort, indem Sie diese in der Auswahlleiste im Kopfbereich selektieren.

Standardtexte - Vorlagen:

Mehr Informationen dazu finden Sie in folgenden Themen:

- 'Lizenzkonzept und Berechtigungsverwaltung (Cockpit)'

- 'Spezielle Reportabfragen für Nutzer von Cockpit-Profi'

Zum Arbeiten mit dem Cockpit benötigen Sie folgende Berechtigungen:

- Zum Öffnen des Cockpit benötigen Sie die Berechtigung Leiter oder Cockpit starten oder Cockpit : Filialapotheke ansehen.

- Wenn Sie im Cockpit die Daten von Filialapotheken einsehen möchten, d.h. den Filialfilter verändern möchten, dann benötigen Sie die Berechtigung Leiter oder Cockpit : Filialapotheke ansehen.

Weitere Info und Funktionen